Ich war mal wieder fleißig und habe der Webseite / Projekt – IPv64.net – ein neues Tool verpasst und zwar dynamisch DNS Server. Klingt kompliziert, ist aber eigentlich nichts anderes als ein Pi-Hole oder AdGuard, nur eben ohne das du selber was hosten musst. Aber es geht noch einfacher, die Server sind Public und können von jedem der möchte einfach so verwendet werden. Also nichts anderes als die 8.8.8.8 von Google oder die 1.1.1.1 von Cloudflare.

Da alle Teilprojekte von IPv64.net einen Namen bekommen, ist hier der Name DNS64 gesetzt. Natürlich kommt dies auch wieder von dem Namen DNS (Domain Name System + 64 [IPv6/IPv4]). Heißt aber auch übersetzt, diese frei verfügbaren DNS Server sind über IPv6 und IPv4 bestens erreichbar.

Aber wie sieht es mit der Sicherheit aus? Die Server sind selbstverständlich über DNS-over-HTTPs (DoH), DNS-over-TLS (DoT) und DNS-over-QUIC (DoQ) erreichbar. Nicht viele setzen diese verschlüsselte Methode ein, aber ich hoffe das durch dieses Projekt mehrere auf diese Optionen aufmerksam werden und Ihren Traffic verschlüsseln. Damit können Dritte auch nicht den DNS Datenverkehr mitlesen, was deine Privatsphäse wieder etwas mehr schützt.

Für die Profis unter euch, ich biete sogar an den DNS Server als DNS Stamp einzustellen. Im DNS Stamp ist dann sogar ein Zertifikatshash integriert, was die Server noch mehr identitifizert und als Sicher einstuft.

Und wo ist die Dynamik?

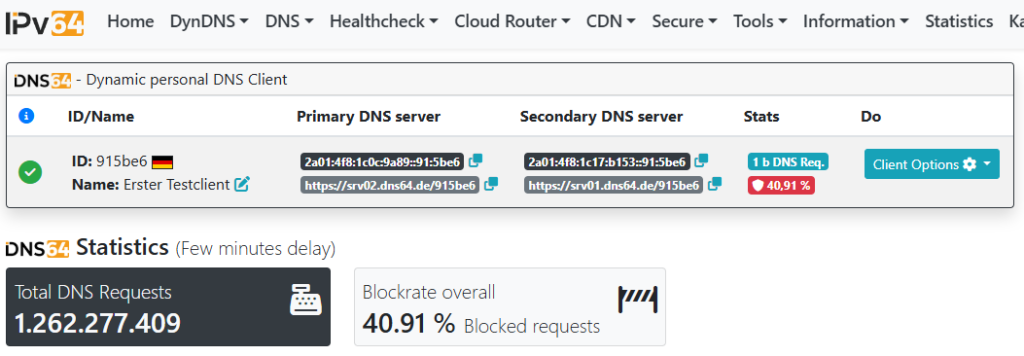

Wenn du dich bei IPv64.net anmeldest, dann hast du die Option einen dir angepassten DNS Server zu konfigurieren. Du bekommst von dem Dienst eine eigene IPv6 Adresse zugewiesen die dich letzendlich identifiziert. Damit haben wir die Option dir maßgeschneiderte Blocklisten anzubieten.

Du kannst also selber definieren welche Blocklisten du gerne hättest und im Fall der Fälle sogar eine eigene White- & Blacklist führen. Du siehst was für DNS Anfragen gestellt werden und wieviel Prozent davon wirklich blockiert wird um dich zu schützen. Daran kann man dann gut erkennen wieviel Müll eigentlich aus deinem eigenen Netzwerk kommt.

Dieser Identifizierungsprozess kann über diverse Wege passieren. DoH, DoT, DoQ, Source IPv4 und IPv6 und sogar mit dem eigenen DynDNS Dienst von IPv64.net. Du bekommst aber alle Details im System sauber aufgezeigt wie du deine Router oder Clients einzurichten hast.

In Zukunft werden dann nach und nach weitere Sicherheitsfunktionen eingebaut, um dich und deine Familie im Internet besser zu schützen.

Aktuell gibt es 4 Server die jeweils untereinander Load-Balanced sind. Alle erreichbar mit allen diversen DNS Protokollen und Ports: 53, 443 und 853.

- srv01.dns64.de

- srv02.dns64.de

- srv03.dns64.de

- srv04.dns64.de

Hier geht es zu DNS64 von IPv64.net

22. Februar 2026 um 13:06 Uhr

Hallo Dennis,

wieder eine super Sache, die du da gemacht hast!

ich habe meinen DNS auch gleich auf deine Server umgestellt!

Allerdings momentan nur die unverschlüsselte Variante.

Ich habe ein Unifi CloudGateway Max und bin auch nach deiner Beschreibung vorgegangen:

In CyberSecure die sdns (https) eingetragen und bei Internetverbindung sowie den VLANs DNS auf Automatisch. Allerdings sehe ich in den Log Einträgen im ipv64.net nur die „DNS Anfragen des Gateway“ und bei einem Test mit 1.1.1.1/help sehe ich als DNS Anbieter meinen Netzbetreiber und auch dies ohne HTTPS.

Trage ich bei Internet Alternativer DNS deine Server ein, bekomme ich bei 1.1.1.1/help zumindest die Hetzner als Anbieter angezeigt, aber auch hier ohne HTTPS.

Was mache ich hier falsch?

13. März 2026 um 00:59 Uhr

Meine Registrierung bei ipv64.net war nicht möglich. Ist nicht so schlimm, Cloundflare(1.1.1.1 alias one.one.one.one bietet auch DoT), ebenso DNS4EU mit 86.54.11.201 alias protective.joindns4.eu; das kann man im Router so eintragen.

Nicht nutzen kann ich Dennis‘ Werbefilter. Schade, aber dann eben PiHole. Dank Dennis‘ Tutorials kann der unter Proxmox laufen, wenn man ihm keinen Pi opfern möchte.

17. März 2026 um 12:36 Uhr

4 Server, 4 DOH Stamps, 4 Hashes in den Stamps die nicht zu den HTTPS Zertifikaten passen…

Wer alle 3 Monate seine Zertifikate erneuern muss, sollte das auch sagen oder die Dinger nicht mit in die STAMPs Packen….Wer die wirklich überprüft (macht das noch wer anders as Crypt-DNS) hat dann schnell und oft kein DNS mehr 🙂

27. April 2026 um 17:03 Uhr

Ich stelle gerade fest, dass deine Namenswahl etwas unglücklich gelaufen ist.

dns64 ist seit 2011 Begriff aus dem RFC 6147 und weckt damit eine Erwartungshaltung an die Funktion, die du nicht erfüllst.

siehe auch dns64.dns.google oder dns64.cloudflare-dns.com